对于任何企业或组织,数据都是最重要的一项资产。数据泄露、或未遵守监管要求都可能给企业带来巨大的灾难、损害组织声誉、多年建立的品牌毁于一旦、企业资产损失以及违规罚款。

数据安全,是指通过采取必要措施,确保数据处于有效保护和合法利用的状态,以及具备保障持续安全状态的能力。

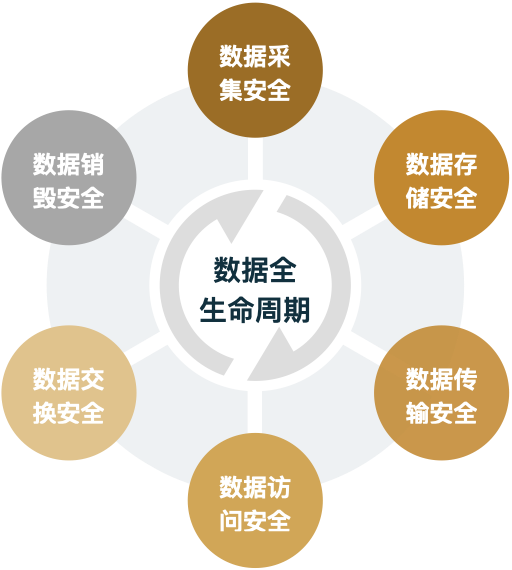

为了确保数据安全要从数据的全生命周期为切入点,在不同阶段进行数据安全保障。

数据全生命周期视角

根据数据的全生命周期,数据安全可以分为:数据采集安全、数据存储安全、数据传输安全、数据访问安全、数据交换安全、数据销毁安全。

数据采集安全:是指系统在生成新数据或从外部收集数据过程的合法、合规及安全性。

数据存储安全:在数据存储阶段,收集的数据被存储于大型的数据中心,由于采集的数据中可能包含敏感信息,或者有不同等级安全的数据,因此需要进行数据安全存储。

数据传输安全:是指在数据传输过程中要防止数据泄露,对数据进行加密保护和安全保护。

数据交换(共享和使用):是指数据共享、数据使用中的安全。包括数据共享安全、数据发布安全、数据接口安全等。

数据销毁:是指将数据彻底删除,并无法复原,以免造成信息泄露。数据数据一旦不再进行预期目的分析或数据拥有者拒绝使用权,则必须销毁数据。数据销毁主要包括物理破坏硬盘或破坏存储内容来破坏数据。大数据项目中,一般会使用覆盖写等技术破坏而不采用破坏硬盘的方式,国防机密才会采取销毁硬盘的方式销毁数据。

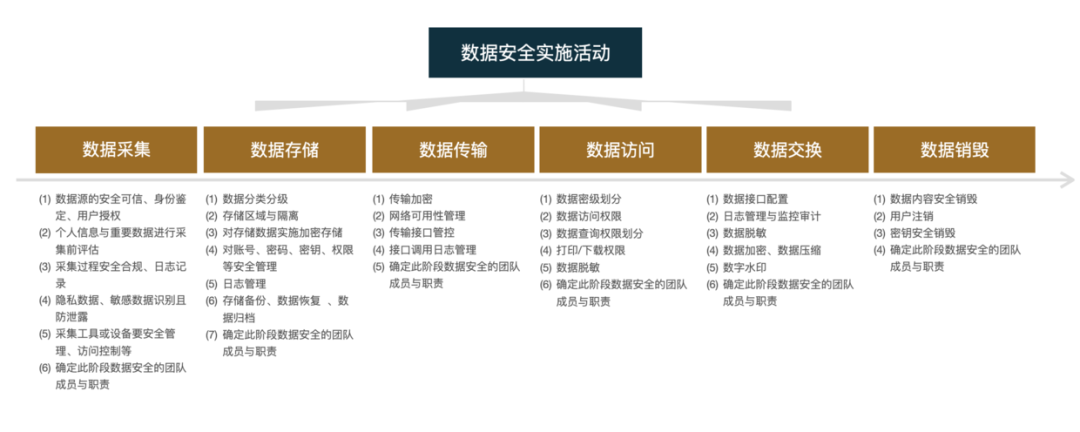

数据安全保障措施

数据安全实施应该围绕数据全生命周期各环节切入,在每个环节进行相应的管控与安全加固。从而全方位保障数据安全。

数据采集阶段

(1)对数据源进行数据可信管理、身份鉴定、用户授权 (2)对于个人信息与重要数据要进行采集前的评估 (3)在采集过程中,要安全合规、进行相应日志记录跟踪 (4)提前识别隐私数据、敏感数据,强加数据保护防泄露 (5)对于采集工具或设备也要进行安全管理、访问控制等 (6)确定此阶段数据安全的团队成员与职责

数据存储阶段

(1)对数据进行分类分级 (2)划分存储区域、实施相应的数据隔离 (3)对存储数据实施加密存储 (4)对存储平台或系统进行账号、密码、密钥、权限等安全管理 (5)日志管理 (6)存储备份、数据恢复 、数据归档 (7)确定负责此阶段数据安全的团队成员与职责

数据传输阶段

(1)传输加密 (2)网络可用性管理 (3)传输接口管控 (4)接口调用日志管理 (5)确定负责此阶段数据安全的团队成员与职责

数据访问阶段

(1)数据密级划分 (2)数据访问权限 (3)数据查询权限划分 (4)打印/下载权限 (5)数据脱敏 (6)确定此阶段数据安全的团队成员与职责

数据交换阶段

(1)数据接口配置

(2)日志管理与监控审计 (3)数据脱敏 (4)数据加密、数据压缩

(5)数字水印、数据证书、数据签名 (6)确定负责此阶段数据安全的团队成员与职责

数据销毁阶段

(1)数据内容安全销毁 (2)用户注销 (3)密钥安全销毁 (4)确定负责此阶段数据安全的团队成员与职责

数据项目安全测试

在实际的数据项目当中,团队也是围绕数据全生命周期进行数据安全保障。当然,除了以上论述的数据安全验证环节之外,还要对项目交付的软件系统的业务与代码进行安全测试。安全测试保障包含不仅限于:

软件系统安全验证

(1)业务逻辑权限控制

(2)SQL注入

(3)XSS漏洞

(4)CSRF漏洞

(5)参见OWASP TOP10进行安全验证

数据安全验证

(1)数据权限验证

(2)数据合规性检查

(3)敏感数据脱敏验证

(4)全生命周期进行数据安全验证(参考上一章节,确保对应环节有相应的安全措施保障)

合规性验证

(1)在进行安全测试的过程中,要参考相应的网络安全法律法规

(2)在数据安全验证过程中,要求数据合规,参考国家法律法规和国家标准外,还有符合企业自身的合规性要求 。

执行方式

(1)BuildSecurityIn[1] 内建安全

(2)常用的安全描述工具:Fortify Scan、SonarQube、DependencyCheck、OWASP ZAP、Checkmarx、Burp Suite等

构建安全团队

(1)除了以上提到的相关措施与验证外,需要确立相应的安全团队组织

(2)制定安全团队的职责以及安全标准与规范等

(3)定期进行安全检查与评估,持续改进

来源:春晨的一缕曙光